Threat Intelligence30 Grudnia 2025

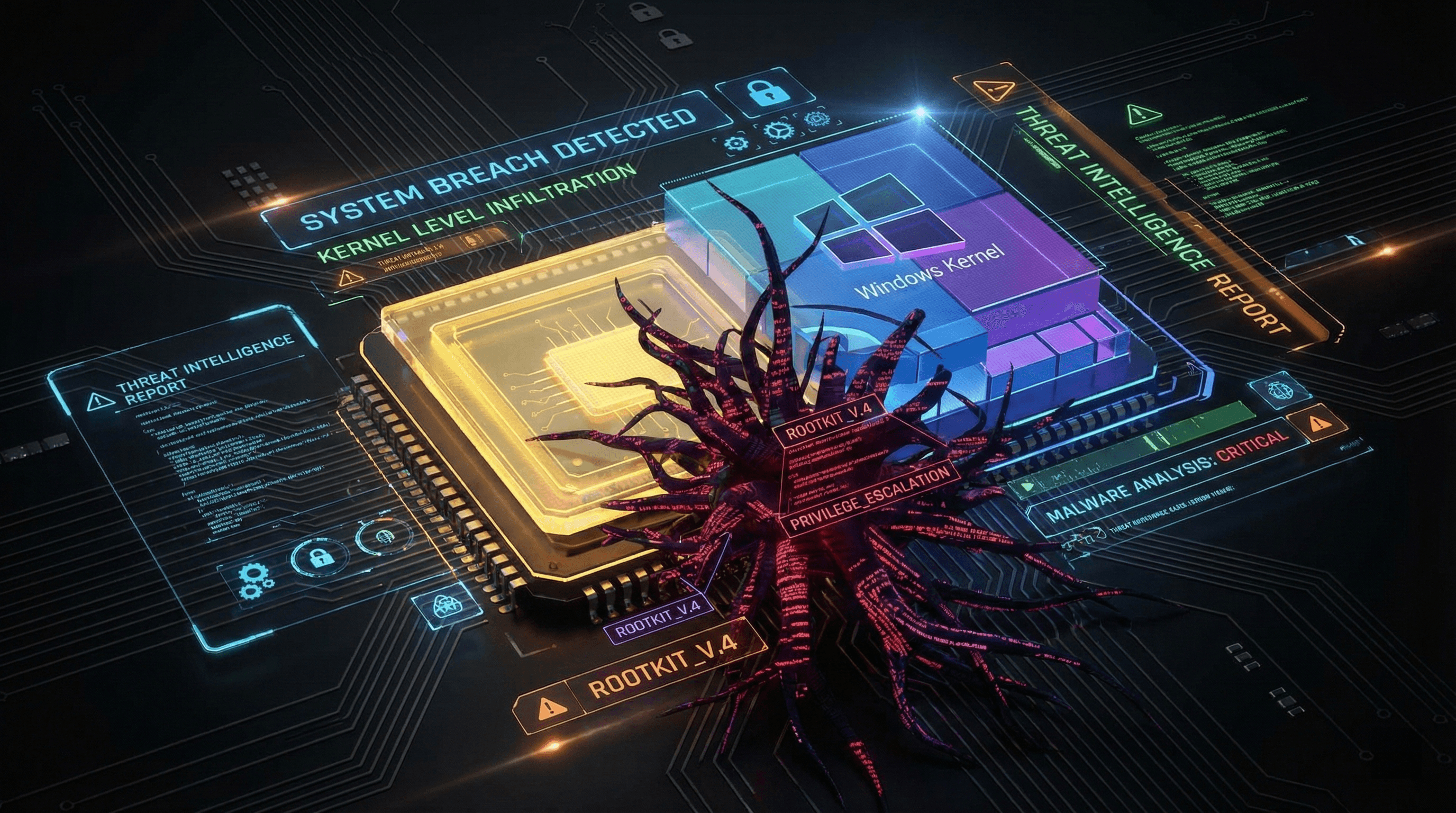

Mustang Panda: Rootkit ukrywający backdoora ToneShell

Chińska grupa APT wykorzystuje podpisany cyfrowo rootkit, by ukryć backdoora w jądrze Windows. Twój antywirus może być bezsilny.

Chińska grupa cyberprzestępcza Mustang Panda wdrożyła nową technikę ataku. Wykorzystują oni rootkit, który instaluje się głęboko w systemie operacyjnym, aby zamaskować obecność backdoora ToneShell.

Dlaczego to takie groźne?

Atak jest niemal niewidzialny dla standardowych antywirusów z trzech powodów:

- Fałszywe zaufanie: Sterownik jest podpisany skradzionym certyfikatem cyfrowym, więc Windows traktuje go jako "bezpieczny".

- Poziom Kernel-Mode: Szkodnik działa w jądrze systemu, co daje mu uprawnienia do wyłączania procesów ochronnych.

- Kamuflaż: Rootkit aktywnie ukrywa procesy backdoora przed Menedżerem Zadań.

Okiem CybraSec

Tradycyjne skanery sygnaturowe są tutaj bezużyteczne. Jedynym sposobem obrony jest stosowanie systemów EDR/XDR (Endpoint Detection and Response), które analizują zachowanie sterowników, a nie tylko ich podpis cyfrowy.